El factor humano es el eslabón más débil en el campo de la seguridad corporativa. Hay muchos delincuentes cibernéticos que aprovechan las vulnerabilidades del ser humano para practicar el llamado social engineering.

Social engineering: la raza humana como brecha informática

Es cada vez más difícil para un hacker ingresar a los sistemas informáticos que son cada vez más complejos y seguros. Por esto, “manipular” a los cibernautas resulta mucho más fácil. Las vulnerabilidades humanas dan espacio para los ciberataques; ahora llamado social engineering. Se trata de engañar a las personas con trucos sofisticados y mentiras sobre la identidad o intenciones. El social engineering ciertamente no es algo nuevo: incluso en el pasado, los usuarios fueron manipulados, por ejemplo, a través de llamadas telefónicas. Hoy en día, la dinámica ha cambiado: los estafadores hacen de las suyas en Internet, un medio que ha abierto nuevas posibilidades de fraude, a menudo triviales pero eficaces.

¿Qué estrategia siguen los hackers en cuanto al social engineering?

Los hackers que explotan técnicas de social engineering pueden tener diferentes intenciones: alguno puede querer acceder a las instalaciones de la empresa, a otro le gustaría poder poner malware en circulación o intentar una transferencia ilegal de dinero a su cuenta. La empresa de seguridad de TI Proofpoint publica regularmente un estudio titulado “The human factor“. En su última versión del 2018 se resumen las estratagemas con las que se intenta engañar a las víctimas:

- Los hackers crean un sentido de urgencia

- Los hackers imitan a las marcas reconocidas

- Los hackers abusan de la curiosidad humana

- Los hackers aprovechan las costumbres de los usuarios, como la actualización de un software

¿Cómo se puede reconocer el social engineering?

El éxito del social engineering depende mucho de la forma en que trabajan sus practicantes. Las campañas a gran escala para fines generales suelen ser más fáciles de exponer que los intentos de fraude dirigidos a una empresa o incluso a un solo empleado. Las siguientes excepciones a la regla confirman lo argumentado.

Métodos de social engineering

Como puedes imaginar, no existe un método unívoco que te permita identificar un intento de ataque. En el mundo digital, existen varios tipos de amenazas que tienen como objetivo aprovechar un momento en el cual pueda ocurrir un posible error humano.

Phising

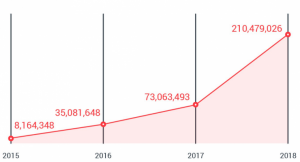

El uso de correos electrónicos o URL engañosos para obtener contraseñas, datos de pago u otra información confidencial de un usuario o una empresa. Según el informe de Trend Micro, es una amenaza cada vez mayor y fue el método de social engineering más efectivo en el 2018. Este éxito es sin duda ayudado por los llamados mensajes de suplantación de identidad, disfrazados y altamente personalizados.

Fuente: Trend Micro

CEO Fraud

El objetivo de CEO Fraud, una variante del phishing clásico, es manipular la buena fe de los empleados de una empresa para transferir dinero al estafador. Esto se hace enviando un mensaje de correo electrónico que simula ser de parte del director general o gerente de departamento. En el mensaje, se le pide al empleado que transfiera el dinero lo antes posible a una cuenta por una razón que suena bastante válida. Se dice que el fraude del CEO hasta la fecha ha causado daños por más de tres mil millones de dólares según el manual de prevención de fraude del CEO (CEO Fraud Prevention Manual).

Angler Phising

Desafortunadamente, el mundo de las redes sociales ofrece una plataforma para los ciberdelincuentes que quieren atacar a las empresas. Con la técnica denominada angler Phishing, los estafadores interceptan las comunicaciones entre los usuarios y las empresas para obtener acceso a información confidencial. El truco es el siguiente: los hackers se esconden detrás de una supuesta cuenta de la empresa y redirigen la conversión a su perfil falso. El angler Phishing se lleva a cabo de una manera mucho más fácil con los usuarios finales, pero también puede afectar a las empresas. La integridad, imagen y pérdidas monetarias de la empresa se ponen en juego.

Typosquatting

Los errores de tipografía son muy comunes al escribir nombres de dominio, es completamente humano. Esta posible supervisión es descaradamente explotada por los ciberdelincuentes. El typosquatting es la estafa de social engineering mediante la cual los estafadores registran dominios alternativos a los conocidos para aprovechar los posibles errores de escritura. El objetivo es redirigir a los usuarios a su sitio. Desafortunadamente, estos dominios falsos a menudo propagan malware, requieren datos confidenciales o persiguen otros propósitos delictivos El typosquatting también se utiliza para falsificar direcciones de correo electrónico. Sobre este tema: Typosquatting: los riesgos de dominios similares.

Medidas contra el social engineering

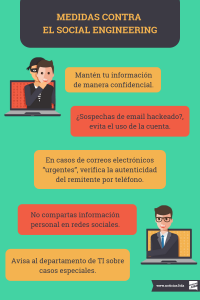

Estos cuatro escenarios son solo un pequeño ejemplo de la posible implementación del social engineering. El progreso tecnológico lleva a las empresas a exponerse a formas siempre nuevas de delitos cibernéticos. ¿Cómo puedes defender a tu empresa de semejante amenaza? Actuar con precaución es la máxima prioridad y la capacitación de los empleados es ciertamente esencial. En general, es posible recomendar lo siguiente:

Estos cuatro escenarios son solo un pequeño ejemplo de la posible implementación del social engineering. El progreso tecnológico lleva a las empresas a exponerse a formas siempre nuevas de delitos cibernéticos. ¿Cómo puedes defender a tu empresa de semejante amenaza? Actuar con precaución es la máxima prioridad y la capacitación de los empleados es ciertamente esencial. En general, es posible recomendar lo siguiente:

- La información confidencial, como contraseñas, datos bancarios y otros, nunca debe ser revelada por correo electrónico o por teléfono.

- Si dudas que un atacante se esconde detrás de un correo electrónico, el consejo es: mejor no reaccionar que caer en la estafa. En casos importantes, es posible comunicarse a través de otros canales.

- En el caso de correos electrónicos presuntamente urgentes, se recomienda verificar la autenticidad del remitente por teléfono.

- No se debe compartir información personal ni de negocios en las redes sociales, ya que podría usarse con fines engañosos.

- Los casos especiales deben ser discutidos con el departamento de TI.

Desde un punto de vista técnico, tienes las siguientes opciones:

- Encripta y firma digitalmente tus correos electrónicos, por ejemplo, a través de certificados S/MIME. Esto te protegerá de diferentes tipos de phising.

- Registra dominios potenciales con errores de escritura y redirígelos a tu sitio web para evitar riesgos relacionados con typosquatting. (El registro de un dominio defensivo puede valer la pena).

- Siempre vigila las cuentas falsas en las redes sociales e informa a los demás sobre ellas para evitar el angler phishing y otras posibles amenazas provenientes de las plataformas sociales.

- Por último, pero no menos importante, ¡mantente alerta y al tanto sobre cómo protegerte en lo relacionado a la seguridad informática!